Datenschutzerklärung

- Details

- Veröffentlicht: Mittwoch, 12. September 2018 13:05

1. Datenschutz auf einen Blick

Allgemeine Hinweise

Die folgenden Hinweise geben einen einfachen Überblick darüber, was mit Ihren personenbezogenen Daten passiert, wenn Sie unsere Website besuchen. Personenbezogene Daten sind alle Daten, mit denen Sie persönlich identifiziert werden können. Ausführliche Informationen zum Thema Datenschutz entnehmen Sie unserer unter diesem Text aufgeführten Datenschutzerklärung.

Datenerfassung auf unserer Website

Wer ist verantwortlich für die Datenerfassung auf dieser Website?

Die Datenverarbeitung auf dieser Website erfolgt durch den Websitebetreiber. Dessen Kontaktdaten können Sie dem Impressum dieser Website entnehmen.

Wie erfassen wir Ihre Daten?

Ihre Daten werden zum einen dadurch erhoben, dass Sie uns diese mitteilen. Hierbei kann es sich z.B. um Daten handeln, die Sie in ein Kontaktformular eingeben.

Andere Daten werden automatisch beim Besuch der Website durch unsere IT-Systeme erfasst. Das sind vor allem technische Daten (z.B. Internetbrowser, Betriebssystem oder Uhrzeit des Seitenaufrufs). Die Erfassung dieser Daten erfolgt automatisch, sobald Sie unsere Website betreten.

Wofür nutzen wir Ihre Daten?

Ein Teil der Daten wird erhoben, um eine fehlerfreie Bereitstellung der Website zu gewährleisten. Andere Daten können zur Analyse Ihres Nutzerverhaltens verwendet werden.

Welche Rechte haben Sie bezüglich Ihrer Daten?

Sie haben jederzeit das Recht unentgeltlich Auskunft über Herkunft, Empfänger und Zweck Ihrer gespeicherten personenbezogenen Daten zu erhalten. Sie haben außerdem ein Recht, die Berichtigung, Sperrung oder Löschung dieser Daten zu verlangen. Hierzu sowie zu weiteren Fragen zum Thema Datenschutz können Sie sich jederzeit unter der im Impressum angegebenen Adresse an uns wenden. Des Weiteren steht Ihnen ein Beschwerderecht bei der zuständigen Aufsichtsbehörde zu.

Außerdem haben Sie das Recht, unter bestimmten Umständen die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen. Details hierzu entnehmen Sie der Datenschutzerklärung unter „Recht auf Einschränkung der Verarbeitung“.

2. Allgemeine Hinweise und Pflichtinformationen

Datenschutz

Die Betreiber dieser Seiten nehmen den Schutz Ihrer persönlichen Daten sehr ernst. Wir behandeln Ihre personenbezogenen Daten vertraulich und entsprechend der gesetzlichen Datenschutzvorschriften sowie dieser Datenschutzerklärung.

Wenn Sie diese Website benutzen, werden verschiedene personenbezogene Daten erhoben. Personenbezogene Daten sind Daten, mit denen Sie persönlich identifiziert werden können. Die vorliegende Datenschutzerklärung erläutert, welche Daten wir erheben und wofür wir sie nutzen. Sie erläutert auch, wie und zu welchem Zweck das geschieht.

Wir weisen darauf hin, dass die Datenübertragung im Internet (z.B. bei der Kommunikation per E-Mail) Sicherheitslücken aufweisen kann. Ein lückenloser Schutz der Daten vor dem Zugriff durch Dritte ist nicht möglich.

Hinweis zur verantwortlichen Stelle

Die verantwortliche Stelle für die Datenverarbeitung auf dieser Website ist:

Edda Hochstrate

Heintzestraße 22

24143 Kiel

Telefon: +49 (0) 151 68 122 474

E-Mail: edda.hochstrate@sendmaid.org

Verantwortliche Stelle ist die natürliche oder juristische Person, die allein oder gemeinsam mit anderen über die Zwecke und Mittel der Verarbeitung von personenbezogenen Daten (z.B. Namen, E-Mail-Adressen o. Ä.) entscheidet.

Widerruf Ihrer Einwilligung zur Datenverarbeitung

Viele Datenverarbeitungsvorgänge sind nur mit Ihrer ausdrücklichen Einwilligung möglich. Sie können eine bereits erteilte Einwilligung jederzeit widerrufen. Dazu reicht eine formlose Mitteilung per E-Mail an uns. Die Rechtmäßigkeit der bis zum Widerruf erfolgten Datenverarbeitung bleibt vom Widerruf unberührt.

Widerspruchsrecht gegen die Datenerhebung in besonderen Fällen sowie gegen Direktwerbung (Art. 21 DSGVO)

Wenn die Datenverarbeitung auf Grundlage von Art. 6 Abs. 1 lit. e oder f DSGVO erfolgt, haben Sie jederzeit das Recht, aus Gründen, die sich aus Ihrer besonderen Situation ergeben, gegen die Verarbeitung Ihrer personenbezogenen Daten Widerspruch einzulegen; dies gilt auch für ein auf diese Bestimmungen gestütztes Profiling. Die jeweilige Rechtsgrundlage, auf denen eine Verarbeitung beruht, entnehmen Sie dieser Datenschutzerklärung. Wenn Sie Widerspruch einlegen, werden wir Ihre betroffenen personenbezogenen Daten nicht mehr verarbeiten, es sei denn, wir können zwingende schutzwürdige Gründe für die Verarbeitung nachweisen, die Ihre Interessen, Rechte und Freiheiten überwiegen oder die Verarbeitung dient der Geltendmachung, Ausübung oder Verteidigung von Rechtsansprüchen (Widerspruch nach Art. 21 Abs. 1 DSGVO).

Werden Ihre personenbezogenen Daten verarbeitet, um Direktwerbung zu betreiben, so haben Sie das Recht, jederzeit Widerspruch gegen die Verarbeitung Sie betreffender personenbezogener Daten zum Zwecke derartiger Werbung einzulegen; dies gilt auch für das Profiling, soweit es mit solcher Direktwerbung in Verbindung steht. Wenn Sie widersprechen, werden Ihre personenbezogenen Daten anschließend nicht mehr zum Zwecke der Direktwerbung verwendet (Widerspruch nach Art. 21 Abs. 2 DSGVO).

Beschwerderecht bei der zuständigen Aufsichtsbehörde

Im Falle von Verstößen gegen die DSGVO steht den Betroffenen ein Beschwerderecht bei einer Aufsichtsbehörde, insbesondere in dem Mitgliedstaat ihres gewöhnlichen Aufenthalts, ihres Arbeitsplatzes oder des Orts des mutmaßlichen Verstoßes zu. Das Beschwerderecht besteht unbeschadet anderweitiger verwaltungsrechtlicher oder gerichtlicher Rechtsbehelfe.

Recht auf Datenübertragbarkeit

Sie haben das Recht, Daten, die wir auf Grundlage Ihrer Einwilligung oder in Erfüllung eines Vertrags automatisiert verarbeiten, an sich oder an einen Dritten in einem gängigen, maschinenlesbaren Format aushändigen zu lassen. Sofern Sie die direkte Übertragung der Daten an einen anderen Verantwortlichen verlangen, erfolgt dies nur, soweit es technisch machbar ist.

SSL- bzw. TLS-Verschlüsselung

Diese Seite nutzt aus Sicherheitsgründen und zum Schutz der Übertragung vertraulicher Inhalte, wie zum Beispiel Bestellungen oder Anfragen, die Sie an uns als Seitenbetreiber senden, eine SSL-bzw. TLS- Verschlüsselung. Eine verschlüsselte Verbindung erkennen Sie daran, dass die Adresszeile des Browsers von “http://” auf “https://” wechselt und an dem Schloss-Symbol in Ihrer Browserzeile.

Wenn die SSL- bzw. TLS-Verschlüsselung aktiviert ist, können die Daten, die Sie an uns übermitteln, nicht von Dritten mitgelesen werden.

Auskunft, Sperrung, Löschung und Berichtigung

Sie haben im Rahmen der geltenden gesetzlichen Bestimmungen jederzeit das Recht auf unentgeltliche Auskunft über Ihre gespeicherten personenbezogenen Daten, deren Herkunft und Empfänger und den Zweck der Datenverarbeitung und ggf. ein Recht auf Berichtigung, Sperrung oder Löschung dieser Daten. Hierzu sowie zu weiteren Fragen zum Thema personenbezogene Daten können Sie sich jederzeit unter der im Impressum angegebenen Adresse an uns wenden.

Recht auf Einschränkung der Verarbeitung

Sie haben das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen. Hierzu können Sie sich jederzeit unter der im Impressum angegebenen Adresse an uns wenden. Das Recht auf Einschränkung der Verarbeitung besteht in folgenden Fällen:

- Wenn Sie die Richtigkeit Ihrer bei uns gespeicherten personenbezogenen Daten bestreiten, benötigen wir in der Regel Zeit, um dies zu überprüfen. Für die Dauer der Prüfung haben Sie das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

Wenn die Verarbeitung Ihrer personenbezogenen Daten unrechtmäßig geschah / geschieht, können Sie statt der Löschung die Einschränkung der Datenverarbeitung verlangen. - Wenn wir Ihre personenbezogenen Daten nicht mehr benötigen, Sie sie jedoch zur Ausübung, Verteidigung oder Geltendmachung von Rechtsansprüchen benötigen, haben Sie das Recht, statt der Löschung die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

- Wenn Sie einen Widerspruch nach Art. 21 Abs. 1 DSGVO eingelegt haben, muss eine Abwägung zwischen Ihren und unseren Interessen vorgenommen werden. Solange noch nicht feststeht, wessen Interessen überwiegen, haben Sie das Recht, die Einschränkung der Verarbeitung Ihrer personenbezogenen Daten zu verlangen.

- Wenn Sie die Verarbeitung Ihrer personenbezogenen Daten eingeschränkt haben, dürfen diese Daten – von ihrer Speicherung abgesehen – nur mit Ihrer Einwilligung oder zur Geltendmachung, Ausübung oder Verteidigung von Rechtsansprüchen oder zum Schutz der Rechte einer anderen natürlichen oder juristischen Person oder aus Gründen eines wichtigen öffentlichen Interesses der Europäischen Union oder eines Mitgliedstaats verarbeitet werden.

3. Datenerfassung auf unserer Website

Cookies

Die Internetseiten verwenden teilweise so genannte Cookies. Cookies richten auf Ihrem Rechner keinen Schaden an und enthalten keine Viren. Cookies dienen dazu, unser Angebot nutzerfreundlicher, effektiver und sicherer zu machen. Cookies sind kleine Textdateien, die auf Ihrem Rechner abgelegt werden und die Ihr Browser speichert.

Die meisten der von uns verwendeten Cookies sind so genannte “Session-Cookies”. Sie werden nach Ende Ihres Besuchs automatisch gelöscht. Andere Cookies bleiben auf Ihrem Endgerät gespeichert bis Sie diese löschen. Diese Cookies ermöglichen es uns, Ihren Browser beim nächsten Besuch wiederzuerkennen.

Sie können Ihren Browser so einstellen, dass Sie über das Setzen von Cookies informiert werden und Cookies nur im Einzelfall erlauben, die Annahme von Cookies für bestimmte Fälle oder generell ausschließen sowie das automatische Löschen der Cookies beim Schließen des Browser aktivieren. Bei der Deaktivierung von Cookies kann die Funktionalität dieser Website eingeschränkt sein.

Cookies, die zur Durchführung des elektronischen Kommunikationsvorgangs oder zur Bereitstellung bestimmter, von Ihnen erwünschter Funktionen (z.B. Warenkorbfunktion) erforderlich sind, werden auf Grundlage von Art. 6 Abs. 1 lit. f DSGVO gespeichert. Der Websitebetreiber hat ein berechtigtes Interesse an der Speicherung von Cookies zur technisch fehlerfreien und optimierten Bereitstellung seiner Dienste. Soweit andere Cookies (z.B. Cookies zur Analyse Ihres Surfverhaltens) gespeichert werden, werden diese in dieser Datenschutzerklärung gesondert behandelt.

Server-Log-Dateien

Der Provider der Seiten erhebt und speichert automatisch Informationen in so genannten Server-Log- Dateien, die Ihr Browser automatisch an uns übermittelt. Dies sind:

- Browsertyp und Browserversion

- verwendetes Betriebssystem

- Referrer URL

- Hostname des zugreifenden Rechners

- Uhrzeit der Serveranfrage

- IP-Adresse

Eine Zusammenführung dieser Daten mit anderen Datenquellen wird nicht vorgenommen.

Die Erfassung dieser Daten erfolgt auf Grundlage von Art. 6 Abs. 1 lit. f DSGVO. Der Websitebetreiber hat ein berechtigtes Interesse an der technisch fehlerfreien Darstellung und der Optimierung seiner Website – hierzu müssen die Server-Log-Files erfasst werden.

Kontaktformular

Wenn Sie uns per Kontaktformular Anfragen zukommen lassen, werden Ihre Angaben aus dem Anfrageformular inklusive der von Ihnen dort angegebenen Kontaktdaten zwecks Bearbeitung der Anfrage und für den Fall von Anschlussfragen bei uns gespeichert. Diese Daten geben wir nicht ohne Ihre Einwilligung weiter.

Die Verarbeitung der in das Kontaktformular eingegebenen Daten erfolgt somit ausschließlich auf Grundlage Ihrer Einwilligung (Art. 6 Abs. 1 lit. a DSGVO). Sie können diese Einwilligung jederzeit widerrufen. Dazu reicht eine formlose Mitteilung per E-Mail an uns. Die Rechtmäßigkeit der bis zum Widerruf erfolgten Datenverarbeitungsvorgänge bleibt vom Widerruf unberührt.

Die von Ihnen im Kontaktformular eingegebenen Daten verbleiben bei uns, bis Sie uns zur Löschung auffordern, Ihre Einwilligung zur Speicherung widerrufen oder der Zweck für die Datenspeicherung entfällt (z.B. nach abgeschlossener Bearbeitung Ihrer Anfrage). Zwingende gesetzliche Bestimmungen – insbesondere Aufbewahrungsfristen – bleiben unberührt.

Anfrage per E-Mail oder Telefon

Wenn Sie uns per E-Mail oder Telefon kontaktieren, wird Ihre Anfrage inklusive aller daraus hervorgehenden personenbezogenen Daten (Name, Anfrage) zum Zwecke der Bearbeitung Ihres Anliegens bei uns gespeichert und verarbeitet. Diese Daten geben wir nicht ohne Ihre Einwilligung weiter.

Die Verarbeitung dieser Daten erfolgt auf Grundlage von Art. 6 Abs. 1 lit. b DSGVO, sofern Ihre Anfrage mit der Erfüllung eines Vertrags zusammenhängt oder zur Durchführung vorvertraglicher Maßnahmen erforderlich ist. In allen übrigen Fällen beruht die Verarbeitung auf Ihrer Einwilligung (Art. 6 Abs. 1 lit. a DSGVO) und / oder auf unseren berechtigten Interessen (Art. 6 Abs. 1 lit. f DSGVO), da wir ein berechtigtes Interesse an der effektiven Bearbeitung der an uns gerichteten Anfragen haben.

Die von Ihnen an uns per Kontaktanfragen übersandten Daten verbleiben bei uns, bis Sie uns zur Löschung auffordern, Ihre Einwilligung zur Speicherung widerrufen oder der Zweck für die Datenspeicherung entfällt (z. B. nach abgeschlossener Bearbeitung Ihres Anliegens). Zwingende gesetzliche Bestimmungen – insbesondere gesetzliche Aufbewahrungsfristen – bleiben unberührt.

Quelle: eRecht24

Impressum

- Details

- Veröffentlicht: Dienstag, 10. Dezember 2013 13:49

Angaben gemäß § 5 TMG:

Edda Hochstrate

Heintzestraße 22

24143 Kiel

Kontakt:

Telefon: +49 (0) 151 68 122 474

E-Mail: edda.hochstrate@sendmaid.org

Umsatzsteuer

Umsatzsteuer-Identifikationsnummer gemäß §27 a Umsatzsteuergesetz:

DE287 009 815

Angaben zur Berufshaftplichtversicherung

Name und Sitz des Versicherers

Markel International Insurance Company Ltd.

Sophienstr. 26

80333 München

Geltungsraum der Versicherung

Deutschland

Haftung für Inhalte

Als Diensteanbieter sind wir gemäß § 7 Abs.1 TMG für eigene Inhalte auf diesen Seiten nach den allgemeinen Gesetzen verantwortlich. Nach §§ 8 bis 10 TMG sind wir als Diensteanbieter jedoch nicht verpflichtet, übermittelte oder gespeicherte fremde Informationen zu überwachen oder nach Umständen zu forschen, die auf eine rechtswidrige Tätigkeit hinweisen.

Verpflichtungen zur Entfernung oder Sperrung der Nutzung von Informationen nach den allgemeinen Gesetzen bleiben hiervon unberührt. Eine diesbezügliche Haftung ist jedoch erst ab dem Zeitpunkt der Kenntnis einer konkreten Rechtsverletzung möglich. Bei Bekanntwerden von entsprechenden Rechtsverletzungen werden wir diese Inhalte umgehend entfernen.

Haftung für Links

Unser Angebot enthält Links zu externen Websites Dritter, auf deren Inhalte wir keinen Einfluss haben. Deshalb können wir für diese fremden Inhalte auch keine Gewähr übernehmen. Für die Inhalte der verlinkten Seiten ist stets der jeweilige Anbieter oder Betreiber der Seiten verantwortlich. Die verlinkten Seiten wurden zum Zeitpunkt der Verlinkung auf mögliche Rechtsverstöße überprüft. Rechtswidrige Inhalte waren zum Zeitpunkt der Verlinkung nicht erkennbar.

Eine permanente inhaltliche Kontrolle der verlinkten Seiten ist jedoch ohne konkrete Anhaltspunkte einer Rechtsverletzung nicht zumutbar. Bei Bekanntwerden von Rechtsverletzungen werden wir derartige Links umgehend entfernen.

Urheberrecht

Die durch die Seitenbetreiber erstellten Inhalte und Werke auf diesen Seiten unterliegen dem deutschen Urheberrecht. Die Vervielfältigung, Bearbeitung, Verbreitung und jede Art der Verwertung außerhalb der Grenzen des Urheberrechtes bedürfen der schriftlichen Zustimmung des jeweiligen Autors bzw. Erstellers. Downloads und Kopien dieser Seite sind nur für den privaten, nicht kommerziellen Gebrauch gestattet.

Soweit die Inhalte auf dieser Seite nicht vom Betreiber erstellt wurden, werden die Urheberrechte Dritter beachtet. Insbesondere werden Inhalte Dritter als solche gekennzeichnet. Sollten Sie trotzdem auf eine Urheberrechtsverletzung aufmerksam werden, bitten wir um einen entsprechenden Hinweis. Bei Bekanntwerden von Rechtsverletzungen werden wir derartige Inhalte umgehend entfernen.

Quelle: eRecht24

Profil Edda Hochstrate

- Details

- Veröffentlicht: Dienstag, 10. Dezember 2013 12:42

Liebe Besucherin, lieber Besucher,

nach fast 20 Jahren abhängiger Beschäftigung in der IT bin ich seit dem 1. Januar 2013 mit denselben Themen (siehe Profil unten oder als PDF ) freiberuflich tätig. Mein Schwerpunkt liegt in der Konzeption und Implementierung von Mailsystemen auf Basis von bewährten Open Source Komponenten unter besonderer Berücksichtigung von Best Practice einerseits und individuellen Kundenwünschen andererseits.

Über Ihre Projektanfrage würde ich mich sehr freuen.

Mit freundlichen Grüßen,

Edda Hochstrate

Kontakt:

Edda Hochstrate

Telefon: +49 (0) 151 68122474

E-Mail: edda.hochstrate@sendmaid.org

Stand: Dezember 2013

Qualifikation |

BerufserfahrungDipl.-Ing. (FH) Nachrichtentechnik 1994 4 Jahre Entwicklung von graphischen Oberflächen in C, OSF/Motif bis Ende 1998 15 Jahre Erfahrung mit Installation, Konfiguration und Betrieb diverser Solaris- und Linux-Applikationen in komplexen Kundenumgebungen Projektleitung in IT-Projekten 5 Jahre Teamleitung im Bereich Consulting und SW-Entwicklung mit 10 Mitarbeitern |

ZertifizierungenITILv3 Foundation MySQL Certified Database Administrator |

Technisches Know-how zu Installation, Konfiguration, Administration und DebuggingE-Mail-Infrastruktur: Design von Mailsystemen im Provider-Umfeld, Konzeption von AntiSpam-Maßnahmen Sendmail, tiefe Detailkenntnisse SpamAssassin MIMEDefang, Mailscanner Milter-Plugins für Greylisting, Empfänger-Check etc. Cyrus IMAPd, SASL, Perdition Proxy Webmail: Roundcube, Squirrel bzw. Ensignia DNS Konzeption (inkl. DNSSEC), Konfiguration und Debugging von ISC Bind und Unbound TCP/IP-Infrastruktur: gute Kenntnisse in vielen RFC-basierten Netzwerk-Protokollen Umfangreiche Erfahrung im Debugging von Netzwerk-, Protokoll- und Applikationsproblemen mit truss, strace, snoop, tcpdump MySQL: Konfiguration, Debugging und Tuning inkl. Replikation Betriebssysteme: Linux (insb. CentOS, RHEL) und Solaris Skriptprogrammierung: PHP, Perl Security-Produkte: Check Point VPN-1, SafeNet eSafe und weitere Virenscanner |

Letzte Projekte |

| Installation Roundcube Webmail sowie einiger Plugins für einen regionalen Provider inkl. Migration bestehender Benutzerdaten auf die neue Struktur, Erweiterungen für LI/TKÜV und Anpassung des Basis-Skins für unterschiedliche Mandanten. |

| Konzeption und Implementierung eines hochverfügbaren E-Mail-Systems auf Basis von Sendmail und Cyrus unter Berücksichtigung von wirkungsvollen AntiSpam-Maßnahmen bei drei regional agierenden Providern mit bis zu 120.000 Postfächern inkl. deren Migration. |

| Sendmail-Schulung für die Administratoren und Consultants eines mittelständischen Systemhauses. |

| Konzeption der Integration einer LI-Sniffer-Lösung in das E-Mail-System eines verpflichteten Providers mit Unterstützung von TLS/SSL sowie STARTTLS. |

| Planung und Implementierung einer DNS-Struktur auf Basis von Bind und Unbound für einen regionalen Provider. |

| Design und Implementierung diverser E-Mail-Ein- und Ausgangsserver auf Basis von Sendmail unter Berücksichtigung von wirkungsvollen AntiSpam-Maßnahmen für diverse Kunden im Enterprise-Segment. |

| Integration SafeNet eSafe in die E-Mail- und Web-Infrastruktur bei diversen Kunden inkl. Erweiterungen auf Basis von Sendmail und Squid. |

| Ein Jahr regelmäßige Mitarbeit im Firewall-Management-Team eines internationalen Providers, dabei Betrieb, Case-Handling, Störungsbehebung in einer verteilten, komplexen Umgebung von mehreren hundert Firewall-Clustern auf Check Point VPN-1 und anderen Produkten. |

| Konzeption und Implementierung eines hochverfügbaren Datenbanksystems basierend auf MySQL-Replikation. |

| Mehrere Jahre regelmäßige Mitarbeit im Unix-Betriebs-Team eines internationalen Providers, dabei Betrieb, Debugging und Konfiguration gängiger Unix-Systeme der DMZ wie Proxy, DNS, Webserver, MTA. |

Stand: Dezember 2013

Migration

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 21:27

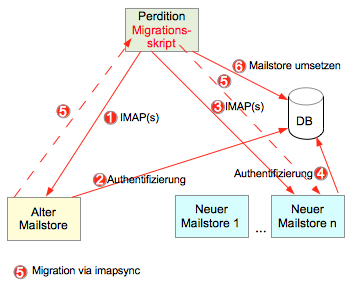

Während in kleineren Installationen die Migration der Maildaten oft den Benutzern selbst überlassen wird, ist dieser Ansatz im ISP-Segment unbrauchbar. Ebenso ist eine längere Downtime meist nicht akzeptabel.

In der abgebildeten Struktur wird die Mail-Migration vollkommen transparent für die Benutzer durchgeführt. Der Inhalt jeder Mailbox wird von einem Migrationsskript mittels imapsync auf einen neuen Server umgezogen, der Mailstore in der Datenbank umgesetzt. Selbstverständlich können immer mehrere Benutzer gleichzeitig migriert werden. Proxy-Server sorgen dafür, dass alte und neue Mailstores in der Migrationsphase parallel verwendet werden können.

imapsync

Die eigentliche Migration der Maildaten wird über IMAP durchgeführt. Für diesen Zweck lassen sich online einige Tools finden. Meine persönliche Empfehlung ist imapsync (http://imapsync.lamiral.info/).

Cyrus

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 21:25

Cyrus (https://cyrusimap.org/) ist ein Open Source Projekt der Carnegie Mellon University (CMU), für deren Campus Mail System der Server ursprünglich entwickelt wurde. Heute ist Cyrus ein hoch skalierbarer und sehr robuster Mailserver, der weltweit auch in großen Umgebungen eingesetzt wird. Der Client-Zugriff erfolgt über die Standard-Protokolle IMAP und POP3. Die Zustellung erfolgt via LMTP, wodurch Cyrus mit jedem gängigen MTA zusammenarbeiten kann.

Mit der Unterstützung von virtuellen Domains ist Cyrus mandantenfähig. Benutzernamen müssen dadurch nur innerhalb ihrer Domain eindeutig sein.

Jede Mail wird von Cyrus im Filesystem in einer eigenen Datei gespeichert. Hinzu kommen einige Index Files sowie die zentrale mailboxes.db, in der die komplette Mailbox-Struktur des Servers abgebildet ist. Der Server ist unempfindlich, denn selbst bei Verlust der zuletzt genannten Dateien lassen sich die Mailboxen mittels reconstruct wiederherstellen.

Cyrus SASL

Zur Authentifizierung der Benutzer benutzt Cyrus die "eigene" SASL-Bibliothek. SASL steht für Simple Authentication and Security Layer und ist ein Framework, das einige Internet-Protokolle (neben IMAP, POP3 und SMTP z. B. auch LDAP) für die Authentifizierung verwenden.

Administration

Für die Administration der Mailboxen sowie ihrer ACLs und Quotas bringt Cyrus das Command Line Tool cyradm mit. Für die Verwaltung größerer Umgebungen gibt es sowohl für Perl als auch für Python und PHP neben IMAP-Modulen auch welche für die Cyrus-Administration.

ACLs und Shared Folders

Der Zugriff auf die Mailboxen wird über Access Control Lists (ACLs) geregelt. Für jeden Benutzer kann auf jede Mailbox in der Hierarchie eine eigene ACL festgelegt werden.

Gemeinsame Ordner (Shared Folders) werden in Cyrus genauso wie alle Mailboxen angelegt und verwaltet. Für welche Benutzer sie wie nutzbar sind, entscheidet sich über die vergebenen ACLs. Für öffentliche Ordner kann stellvertretend die ACL für alle Benutzer (anyone) konfiguriert werden.

Quota

Eine Quota (nur STORAGE, MESSAGE ist für Version 2.5 geplant) kann in Cyrus für jede Mailbox in der Hierarchie individuell gesetzt werden.

Die Zustellung einer Mail auf den Cyrus erfolgt niemals direkt aus dem Internet. Ohne entsprechende Vorkehrungen auf den Eingangsservern würde eine Ablehnung von Mails aufgrund von Over Quota beim Mailstore bei notorisch überfüllten Mailboxen dazu führen, dass sich die Queues der eigenen Ausgangsserver füllen. Mit Hilfe des Cyrus-Programms quota kann Sendmail die Quota-Situation des Cyrus für den Empfänger einer Mail bereits am Gateway abfragen und Mails ablehnen, die aufgrund von Over Quota nicht zugestellt würden.

Sieve

Sieve (http://sieve.info) ist eine Sprache zur Mail-Filterung. Sie verdankt ihre Entstehung ebenfalls der CMU, wo ihre Entwicklung im Rahmen des Cyrus Projekts angestoßen wurde. Heute wird Sieve von vielen Mailservern unterstützt.

Die Erstellung von Sieve-Skripten wird in heterogenen Mailsystemen zumeist dem Webmail überlassen, das den Benutzern eine geeignete GUI bereitstellt (wie z. B. Squirrel, Roundcube oder Open-Xchange).

Gängige Aufgaben für Sieve-Skripte sind

- > Abwesenheitsnachrichten

- > Weiterleitungen

- > Sortieren von Mails in Subfolder gemäß geeigneter Filterregeln

Backup und Restore

Weil Cyrus mit jedem Maileingang und -zugriff auch Index Files beschreibt wird oft empfohlen, den Cyrus Server für das Backup (z.B. mittels Snapshot oder rsync) herunterzufahren, um die Konsistenz Backups zu gewährleisten. In hochfrequentierten Umgebungen sind auch kurze Ausfallzeiten aber oft inakzeptabel. In solchen Fällen wird das Backup im laufenden Betrieb erzeugt. Sollte während des Restores festgestellt werden, dass ausgerechnet die zurückzusichernden Maildaten korrupt sind, kann genau diese Mailbox mittels reconstruct wiederhergestellt werden.

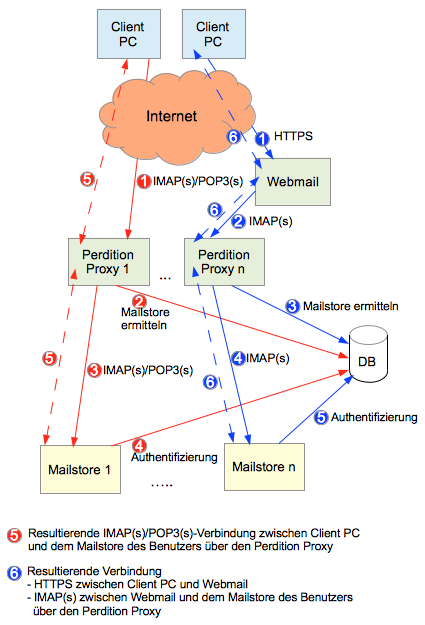

Perdition Proxy

In größeren Mailsystemen werden oftmals Proxies vor die POP3-/IMAP-Server geschaltet. Das erhöht nicht nur die Sicherheit, weil es keinen direkten Zugriff mehr auf den Mailbox-Server gibt, sondern auch die Flexibilität und ermöglicht eine transparente Migration. Perdition (http://horms.net/projects/perdition/) ist ein IMAP und POP3 Proxy, der ab der Version 2 auch das ManageSieve Protokoll unterstützt.

Struktur

Das obige Schaubild zeigt die typische Struktur einer hochverfügbaren IMAP Server Farm. Die Mailboxen liegen verteilt auf mehreren Cluster Servern, HA kann entweder durch eine geeignete Cluster Software (wie Red Hat Cluster) oder durch manuelles Umschalten erzeugt werden. Die Daten werden jeweils doppelt vorgehalten, liegen entweder auf einem Cluster Filesystem oder werden in der schlichteren Variante mittels DRBD gespiegelt.

Perdition (IMAP- / POP3- / SIEVE - Proxy)

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 21:24

Dies ist der Artikel über Perdition.

IMAP-/POP3-/Sieve-Proxy

AntiSpam

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 21:22

Professioneller Spamschutz beginnt heute am Gateway. Im Idealfall sind dort Mechanismen installiert, die durch Bewertung von Absender, Empfänger und Gegenstelle den überwiegenden Teil (bis zu 90%) des Spams identifizieren und ablehnen. Diese Methoden arbeiten hochperformant und schonen damit die Ressourcen des gesamten Systems. Die Inhaltsbewertung muss nur noch für die verbliebenen (ca. 10%) des Spams erfolgen.

Alle im Folgenden genannten AntiSpam-Methoden (und mehr) können gut mit Sendmail verwendet werden.

Sendmail

Sendmail bietet bereits ein paar einfach konfigurierbare AntiSpam-Methoden, wie

- > die FEATUREs 'require_rdns', 'badmx' oder 'block_bad_helo'

- > die Einbindung von Real Time Blacklists (RBLs)

- > Connection Limits mit den FEATUREs 'conncontrol' und 'ratecontrol'

Darüber hinaus können eigene AntiSpam-Regeln in die vorgesehenen Local_check_ Rulesets geschrieben werden, z. B. für die Verwendung von DNS-basierten Whitelists oder eines GeoIP Checks.

Greylisting

Der Einsatz von Greylisting soll die erfolgreiche Zustellung von Spam für die Absender erschweren. Dabei wird die Tatsache ausgenutzt, dass es sich bei den Versendern von Spam oft nicht um echte MTAs handelt, die Nachrichten in Queues zwischenspeichern, wenn sie nicht zugestellt werden konnten, sondern um "Software", die keinen zweiten Zustellversuch unternimmt. Auch heute noch erweist sich Greylisting als ausgeprochen wirksam.

Zudem ist es für die Integration von SPF-Prüfungen hervorragend geeignet und ersetzt so "harte" SPF Checks, die aufgrund von Umleitungen oft problematisch sind.

Inhaltsbewertung durch SpamAssassin

Während die oben genannten Methoden auf Client-Basis arbeiten, bewertet SpamAssassin den Inhalt. Dabei kombiniert er diverse Verfahren, die, sofern sie bei der Mail zutreffen, jeweils ihre eigenen Punkte zu einem Gesamt-Score für die Mail beitragen, Methoden sind u.a.:

- > Suchmuster-Erkennung für Header und Body

- > Checksum-Verfahren zur Identifizierung massenhaft versandter Mails, z.B. DCC, Razor, Pyzor, iXhash (einige Verfahren sind für kommerzielle oder hochfrequente Systeme kostenpflichtig)

- > selbstlernender Bayes-Filter

- > DNS-basierte Black- und Whitelists

- > URI Blacklists

- > SPF und DKIM

Zusätzlich können eigene Regeln geschrieben werden. Wie bei Virenscannern auch ist ein regelmäßiges Update des Regelsatzes empfehlenswert.

Individuell konfigurierbar für Benutzer und Domains sind

- > Black- und Whitelists für Absender

- > Filterung auf Basis des von SpamAssassin vergebenen Scores mittels Sieve-Regel

Die Einbindung erfolgt wie beim Greylisting über die Milter-Schnittstelle, wodurch Mails ab einem konfigurierbaren Score abgelehnt werden können.

Sendmail

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 21:12

Die wichtigste Komponente im modernen Mailsystem ist der Message Transfer Agent oder Mail Transfer Agent, kurz MTA. Verrichtete er früher, wenn ausreichend performant, eher unauffällig seine Arbeit als Routing-Instanz mit vorgeschalteter Relay-Kontrolle, besteht seine Hauptaufgabe am Gateway heute in der Spam-Abwehr. Sein Ziel dabei ist, die Zustellung unerwünschter E-Mails bereits am Eingang abzulehnen.

Damit befinden wir uns mitten im Spezialgebiet von Sendmail. Die Sendmail-eigenen Rulesets bieten umfangreiche Konfigurationsmöglichkeiten weit über Sendmails und die Standard-Features anderer MTAs hinaus. Die Checks können alle Informationen rund um Client, Absender und Empfänger sowie Header-Zeilen bewerten. Sie arbeiten damit ebenso flexibel wie ressourcenschonend. Für die Inhaltsfilterung können externe Programme (z. B. SpamAssassin oder diverse Virenscanner) über die Milter-Schnittstelle eingebunden werden.

Sendmail Standard-Features

Die normale Funktionalität (Routing und Relay-Kontrolle) eines MTAs inkl. erster einfacher aber wirkungsvoller AntiSpam-Maßnahmen kann in Sendmail einfach konfguriert werden, u.a.

- > Mailrouting (via MX oder Smart Host, statisch per Domain mittels Mailertable, nach LDAP etc.)

- > Relay-Kontrolle (Access-DB)

- > AntiSpam-Maßnahmen wie die FEATUREs 'require_rdns', 'badmx' oder 'block_bad_helo'

- > die Einbindung von Real Time Blacklists (RBLs)

- > die Konfiguration von TLS/SSL und STARTTLS

- > die Authentifizierung über SMTP AUTH (mittels SASL)

Individuelle Rulesets

Die große Stärke von Sendmail sind die sog. Rulesets. Jede FEATURE-Anweisung in der M4-Datei von Sendmail ergänzt die resultierende sendmail.cf um "ihre" Regeln. Zudem ist es möglich, der Konfiguration eigene Rulesets hinzuzufügen. Dafür bietet Sendmail sog. Hooks in fast jedes bestehende Ruleset an, z. B. für

- > das Routing von E-Mails über einen Spamfilter nur für best. Domains oder Empfänger

- > den Einsatz von speziellen AntiSpam-Maßnahmen in Abhängigkeit von Authentifizierung, Absender, Empfänger, Client-IP oder bestimmter Header-Zeilen

-

Beispiel: RBLs auf Empfänger-Basis Der Einsatz von zumeist DNS-basierten Real Time Blacklists (RBLs) ist heute eine gängige Methode, Spamschleudern zu identifizieren und deren Zustellversuche abzuwehren. Pro Blacklist kommt eine Zeile in die Sendmail-Konfiguration:

FEATURE(enhdnsbl, `ubl.rbleins.de', `"554 Mail from " $&{client_addr} " rejected"',,`127.0.0.5.')dnl FEATURE(enhdnsbl, `dip.rblzwei.de', `"554 Mail from " $&{client_addr} " rejected"',,`127.0.0.10.')dnlFertig. Mails von Servern auf der Blacklist von ubl.rbleins.de (Return Code 127.0.0.5) oder der Blacklist von dip.rblzwei.de (Return Code 127.0.0.10) werden abgelehnt.

Doch obwohl es sehr zuverlässige RBLs gibt, besteht immer die Möglichkeit der fehlerhaften Kategorisierung einzelner Server. Für einzelne Ihrer Empfänger können sie leicht Ausnahmen von der RBL-Prüfung in der Access-DB von Sendmail vornehmen.

Dazu das Feature 'delay_checks' in der Sendmail-Konfiguration aktivieren (bitte die Nebenwirkungen von 'delay_checks' beachten, es verändert die Reihenfolge der Sendmail Checks):

FEATURE(`access_db')dnl FEATURE(`delay_checks',`friend')dnl

Damit können Sie Ausnahmen in die Access-DB schreiben:

Spam:user1@sendmaid.org FRIEND Spam:user3@sendmaid.org FRIEND

Wenn nun aber einige Ihrer Kunden einzelne der von Ihnen eingebundenen RBLs akzeptieren und andere nicht? Oder Sie Mails nur dann ablehnen wollen, wenn ein Client auf bspw. 2 von 4 verwendeten RBLs steht? Mithilfe von eigenen Sendmail-Rulesets können Sie Ihre Konfiguration noch flexibler gestalten. Speichern Sie die Entscheidungen Ihrer Benutzer in einer Datenbank, können sie von Sendmail jeweils aktuell abgefragt und verarbeitet werden.

Das folgende Beispiel zeigt Sendmail-Regeln für die individuelle Verwendung von RBLs.

Die Konfiguration hierfür erfolgt in der Access-DB. Pro RBL ist eine Zeile für den Empfänger einzutragen:

UBL:user2@sendmaid.org SPAM DIP:user2@sendmaid.org SPAM

DIP:user4@sendmaid.org SPAMEmpfänger user4@sendmaid.org möchte ausschließlich die dynamischen IPs von dip.rblzwei.de blocken, während für user2@sendmaid.org beide RBLs konfiguriert sind.

Die folgenden Sendmail-Regeln liefern das gewünschte Ergebnis:

LOCAL_CONFIG

Kput macro

Kednsbl dns -R A -T<TMP> -r2

LOCAL_RULESETS

Local_check_relay

R$* $: $(put {rbls} $@ $) $1

# ubl.rbleins.de

R$-.$-.$-.$- $: <$(ednsbl $4.$3.$2.$1.ubl.rbleins.de. $: OK $)> $1.$2.$3.$4

R<127.0.0.5.> $+ $: $(put {rbls} $@ _UBL_ $) $1

R<$+> $+ $: $2

# dip.rblzwei.de

R$-.$-.$-.$- $: <$(ednsbl $4.$3.$2.$1.dip.rblzwei.de. $: OK $)> $1.$2.$3.$4

R<127.0.0.10.> $+ $: $(put {rbls} $@ $&{rbls}_DIP_ $) $1

R<$+> $+ $@ OK

Local_check_rcpt

R$* $: < $&{rbls} > $1

R<$* _UBL_ $*> $* $: $>E <$3> <?> <! UBL> <$3>

R<SPAM> $* $#error $@ 5.7.1 $: "554 Mail from " $&{client_addr} " rejected"

R<$+><$*> $: < $&{rbls} > $1

R<$* _DIP_ $*> $* $: $>E <$3> <?> <! DIP> <$3>

R<SPAM> $* $#error $@ 5.7.1 $: "554 Mail from " $&{client_addr} " rejected"

R<$+><$*> $@ OKIn 'Local_check_relay' wird beim Connect zunächst ermittelt, ob der Client auf den verwendeten Blacklists steht. Jeder Treffer wird mit "seinem" Schlüsselwort (im fiktiven Beispiel UBL oder DIP) in dem Macro $&{rbls} gespeichert. Auf dieses Macro wird in 'Local_check_rcpt' zurückgegriffen. Steht der Client auf einer der RBLs, wird hier für jeden Empfänger (RCPT TO: im SMTP-Protokoll) geprüft, ob die Mail für ihn abgelehnt werden soll oder nicht.

Selbstverständlich können die Regeln weiter verfeinert werden, z.B. Domains oder immer gültige RBLs berücksichtigen.

-

Milter-Schnittstelle

Die Sendmail Rulesets können eine Mail bis maximal auf Header-Ebene prüfen. Besonders geeignet sind sie für die Bewertung von Absender, Empfänger und Gegenstelle. Seit 2001 beinhaltet Sendmail die sog. Milter-Schnittstelle, über die externe Programme eingebunden werden können. Diese Programme können zusätzlich auf den Inhalt der Mail zugreifen und ihn, wie die gesamte Mail, auch verändern. Die Schnittstelle wird genutzt für

- > Checks, die eine Datenbank benötigen, z. B.

- > Greylisting

- > Empfänger-Check auf SMTP-Basis

- > Inhaltsfilterung durch

- > SpamAssassin

- > Virenscanner

- > Signierung und Verifizierung durch DKIM, DomainKeys, SPF

Mit den Sendmail-eigenen Rulesets und der integrierten Milter-Schnittstelle sind die Möglichkeiten von Sendmail nahezu unerschöpflich - zumindest im E-Mail-Bereich.

Mailsysteme

- Details

- Veröffentlicht: Sonntag, 08. Dezember 2013 19:03

Nach fast 20 Jahren abhängiger Beschäftigung in der IT bin ich seit dem 1. Januar 2013 mit denselben Themen (siehe Profil oder direkt als PDF ) freiberuflich tätig. Mein Schwerpunkt liegt in der Konzeption und Implementierung von Mailsystemen auf Basis von bewährten Open Source Komponenten unter besonderer Berücksichtigung von Best Practice einerseits und individuellen Kundenwünschen andererseits.

Nach meiner persönlichen Erfahrung entscheiden sich immer mehr Kunden auch im Enterprise-Bereich aufgrund von u.a. folgenden Kriterien für Open Source:

- > hohe Qualität der Software, weltweit verbreitet und bewährt, 100% RFC-konform

- > Auswahl der jeweils besten Komponente möglich; die Kommunikation basiert auf Standard-Protokollen, dadurch ideal kombinierbar

- > keine Geheimnisse (viele Hersteller legen z. B. ihre Checks im AntiSpam-Bereich nicht offen), sondern absolute Nachvollziehbarkeit

- > ausführliches Logging; Hersteller verschleiern die Entscheidungen ihrer Software häufig mit wenig aussagekräftigen Logs in eigens programmierten GUIs, so dass oft nicht nachvollziehbar ist, welche Regel gegriffen hat

- > erweitertes Debugging mittels truss/strace und Source Code, Unabhängigkeit von Herstellern

- > Flexibilität durch eigene Anpassungen

- Kommerzielle Lösungen werden innerhalb der Mailsysteme am häufigsten im Bereich Content und Virus Scanning sowie Groupware (Active Sync) eingesetzt. Auf Basis von Standard-Protokollen (SMTP, IMAP) können sie leicht integriert werden.

Auf den nächsten Seiten

möchte ich einen kurzen Einblick über die vielfach von mir bei Kunden eingesetzten Komponenten geben.

Gerne unterstütze ich auch Sie in Ihren Projekten. Über Ihre Kontaktaufnahme würde ich mich sehr freuen.